Cloud

77% des entreprises ne savent pas avec quels outils sécuriser le cloud

Par Laurent Delattre, publié le 15 mars 2023

Le principal défi du Cloud Public, c’est la cybersécurité. Une évidence qu’une nouvelle étude vient chiffrer tout en mettant en exergue les principaux challenges qui restent à relever.

Réalisé auprès de 2500 DSI et RSSI en Europe, Asie et USA, le troisième « State of Cloud-Native Security Report » de Palo Alto Networks met en évidence une réalité pointée du doigt aussi bien par l’ANSSI, le Cigref, le CESIN que d’autres études : sécuriser les actifs Cloud demeure un défi pour les entreprises.

Plusieurs chiffres mettent en lumière cette réalité :

* 90 % des entreprises n’arrivent pas à détecter, juguler et remédier aux cybermenaces en moins d’une heure, manquant de visibilité sur leur environnement multicloud.

* 77% des entreprises interrogées rencontrent des difficultés à identifier de quels outils de sécurité elles ont besoin pour atteindre leurs objectifs de sécurisation du Cloud.

* 76% reconnaissent que le nombre important d’outils de sécurité utilisés pour protéger le Cloud (de 6 à 10 outils en moyenne par organisations) crée des angles morts. Angles morts qui impactent leur capacité à prévenir les menaces et à bien prioriser les risques. Le problème c’est que plus on hésite, plus on a tendance à adopter plusieurs outils et donc à aggraver la situation.

* Plus de 60 % des organisations interrogées reconnaissent que bien qu’elles opèrent du cloud depuis plus de 3 ans, les complexités techniques continuent d’entraver leurs efforts.

Le plus inquiétant c’est peut-être le manque d‘évolution de tous ces chiffres avec le temps. En 2020, les données du rapport étaient déjà très similaires.

À LIRE AUSSI :

Les freins sont techniques, organisationnels mais aussi humains. Si une grande majorité (78 %) de ces responsables affirment avoir réparti les responsabilités en matière de sécurité cloud entre différentes équipes, ils sont près de la moitié (47 %) à estimer que ces collaborateurs ne prennent majoritairement pas la mesure des responsabilités qui leur incombent dans ce domaine.

Le rapport souligne également toute la difficulté de mise en œuvre des approches DevSecOps.

Pour 75 % des personnes interrogées, les développeurs sont tenus pour responsables de l’écriture d’un code non sécurisé. Or pour 80% des développeurs, même s’ils comprennent leur responsabilité, la sécurité n’est selon eux pas leur principale responsabilité. C’est aux équipes de sécurité de leur fournir les outils dont elles ont besoin pour satisfaire au « Security By Design ».

Des challenges complexifiés par le multicloud

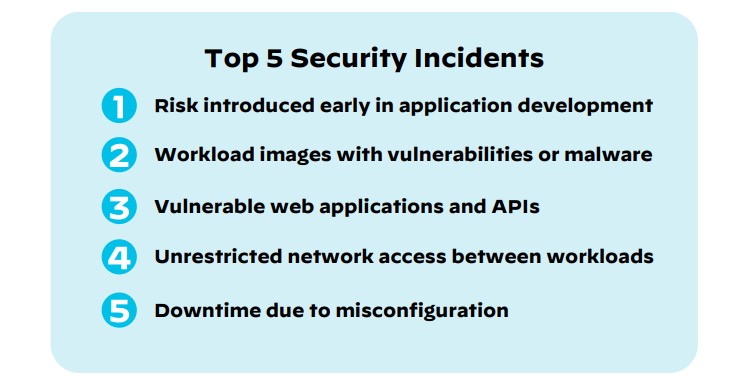

L’étude met ainsi en exergue 5 principaux challenges à relever dans la sécurisation du Cloud :

1- Gérer la sécurité globale au sein des équipes :

Le décloisonnement est la clé d’une sécurité multicloud. Mais non seulement le cloud repose sur un modèle de responsabilité partagée entre fournisseurs et clients qui crée mécaniquement des silos, mais il existe aussi en pratique un autre modèle de responsabilité partagée au sein même des organisations entre les développeurs, les opérations, les équipes de sécurité, et les responsables des actifs sur chaque cloud.

2- Intégrer la sécurité dans le cycle de développement cloud-native :

Il est essentiel d’intégrer les bonnes solutions de sécurité du cloud à chaque étape du cycle de développement et que ces solutions favorisent la collaboration autour de la sécurité de l’écriture du code jusqu’à son exécution dans les environnements cloud.

3- Former le personnel IT/DEV/SECU à l’utilisation des outils de sécurité :

Le développement d’applications cloud-natives a créé le besoin de sécuriser un nombre exponentiel d’actifs cloud à travers le code, les charges de travail, les identités, les données, etc. L’utilisation de plusieurs outils pour traiter chaque environnement soulève un autre défi : s’assurer que chacun est compétent sur chaque outil.

4- Le manque de visibilité sur l’ensemble des ressources :

Les approches multicloud ont rendu encore plus complexe une nécessaire visibilité sur les ressources cloud et leurs vulnérabilités.

Visibilité des vulnérabilités dans les ressources cloud : plus de 30 % des responsables interrogés indiquent que le manque de visibilité reste un défi pour assurer une sécurité complète. Alors que les les violations de conformité se situent en bas de la liste, 25 % des organisations ont tout de même été confrontées à une violation de conformité.

5- Trouver les outils adéquats pour répondre aux besoins de sécurité :

Non seulement l’offre est pléthorique, mais les outils et parfois même les bonnes pratiques varient d’un fournisseur cloud à l’autre. Sans compter qu’on n’aborde pas la cybersécurité de la même façon selon que l’on pratique du « développement code natif » ou du « Lift & Shift ».

On finira quand même sur une bonne nouvelle. Au-delà des challenges évoqués ci-dessus, les approches DevSecOps se mettent en musique. Plus encore que sur le On-Prem, le cloud exige d’orchestrer des équipes disparates autour d’un même objectif commun de cybersécurité. C’est pourquoi 81 % des entreprises interrogées ont intégré des spécialistes cybersécurité dans leurs équipes de développement et d’exploitation. Les auteurs du rapport rappellent cependant que « les entreprises doivent rester à l’écoute des frictions qui surviennent et développer une architecture de sécurité qui inspire confiance et ne ralentit pas les processus DevSecOps ».

L’adoption du Cloud public croit toujours

Le rapport Palo Alto met en évidence non seulement une poursuite de l’adoption du cloud public mais également, pour la première fois, une priorité donnée au Cloud Native.

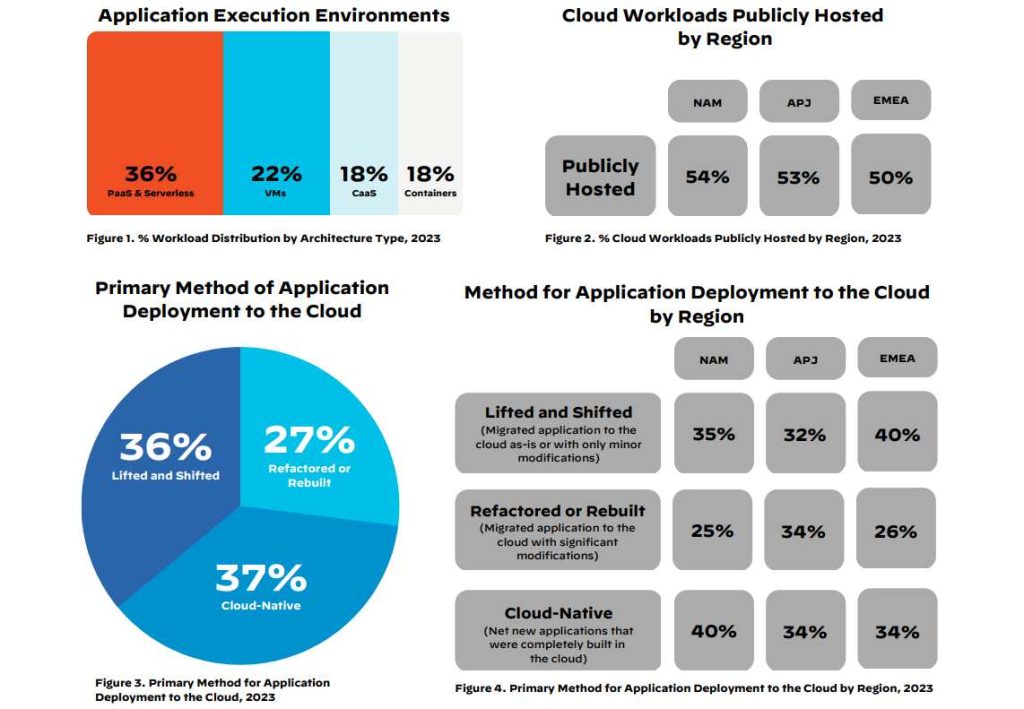

Ainsi, 53% des workloads Cloud sont hébergés sur des clouds publics (en augmentation de 8%).

Par ailleurs, les VM ne constituent plus de 22% des environnements placés dans le cloud. Priorité est désormais donnée au PaaS et Serverless avec 36% des Workloads s’appuyant sur ces architectures.

Un autre chiffre illustre cette nouvelle maturité : le déploiement cloud natif représente 37% des méthodes de déploiement Cloud et passe pour la première fois devant le Lift & Shift (36%).

À LIRE AUSSI :