Secu

Cyberattaques et résilience : les grandes leçons du 10ᵉ baromètre CESIN

Par Laurent Delattre, publié le 30 janvier 2025

Entre résilience croissante et nouvelles menaces, le jeu d’équilibriste des RSSI porte ses fruits, comme en témoigne le 10e baromètre de la cybersécurité du CESIN. Voici les points saillants à retenir de cette étude.

Depuis dix ans, le Club des Experts de la Sécurité de l’Information et du Numérique (CESIN) éclaire la communauté professionnelle sur l’état de la cybersécurité en entreprise. Réalisé en collaboration avec OpinionWay et basé sur les réponses de 401 RSSI et experts membres du CESIN, le baromètre 2025 révèle un paysage différent des études des fournisseurs avec quelques grandes tendances qui méritent que l’on s’y arrête un instant.

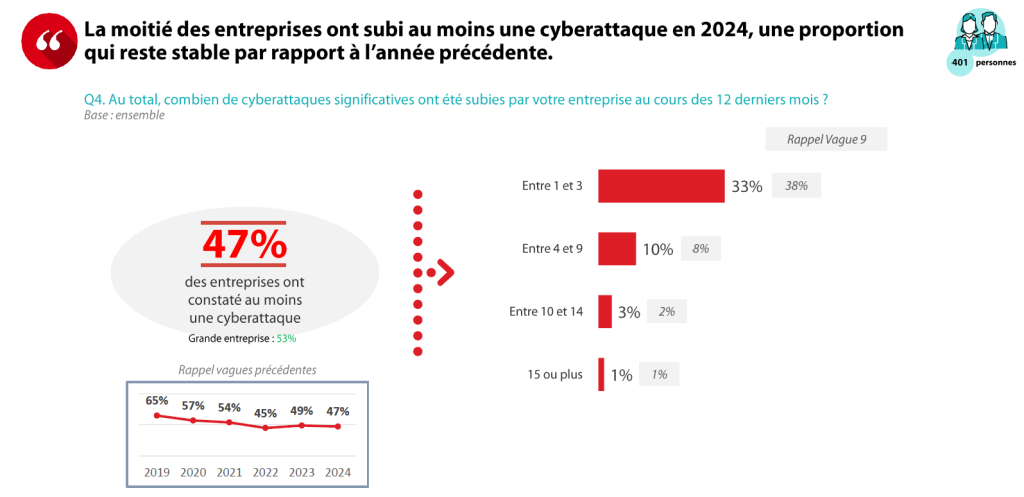

Stabilité des attaques réussies malgré une menace accrue

Malgré un contexte géopolitique toujours tendu et une sophistication croissante des attaques, 47 % des entreprises déclarent avoir subi au moins une cyberattaque réussie en 2024, un chiffre qui n’évolue pas par rapport à l’année précédente. Et c’est une bonne nouvelle. Ainsi, chez les organisations dotées d’une gouvernance mature et d’outils de protection solides, le nombre d’attaques abouties reste relativement stable malgré un niveau de menace qui ne faiblit pas. La vigilance accrue des entreprises et le déploiement d’outils avancés expliquent grande en partie cette stabilisation.

Quand le CESIN parle de “cyberattaque”, il parle bien d’attaques qui ont – au moins en partie – franchies les défenses automatisées. C’est ce nombre qui reste désormais relativement stable depuis 3 ans.

« Cette stabilisation est le reflet d’une maturité croissante des défenses, mais aussi d’une adaptation des attaquants qui ciblent désormais davantage les PME et les tiers », tempère néanmoins Alain Bouillé, délégué général CESIN.

Pour Fabrice Bru, nouveau président du CESIN, « on ne doit pas baisser la garde : même si la progression des attaques réussies semble freinée, le volume de tentatives et la sophistication continuent de croître, notamment avec les deepfakes. »

Des menaces variées sur une supply chain vulnérable

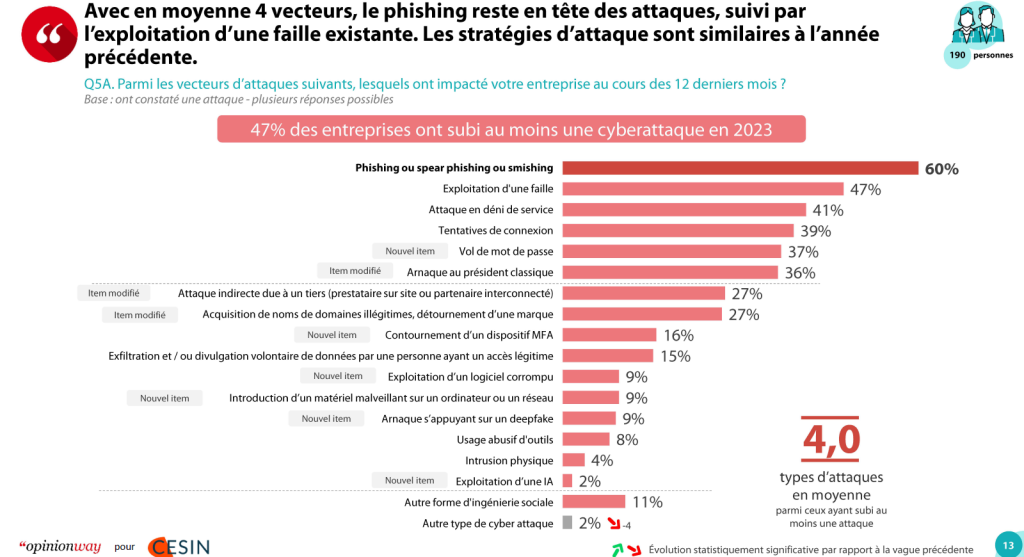

Dans le détail, en moyenne 4 types d’attaques principales ont réussi à franchir les barrières défensives automatisées des entreprises.

Le phishing reste le principal vecteur d’attaque, touchant 60 % des entreprises victimes, suivi de l’exploitation de failles (47 %) et des attaques en déni de service (41 %). Cependant, l’ingéniosité des attaquants évolue, avec une hausse notable d’une ingénierie sociale automatisée par l’IA et bien sûr des deepfakes désormais utilisés dans 9 % des fraudes (et qui représentent aujourd’hui une part très significative des « arnaques au président »).

Sans surprise le Phishing reste la première des portes d’entrée des cybercriminels.

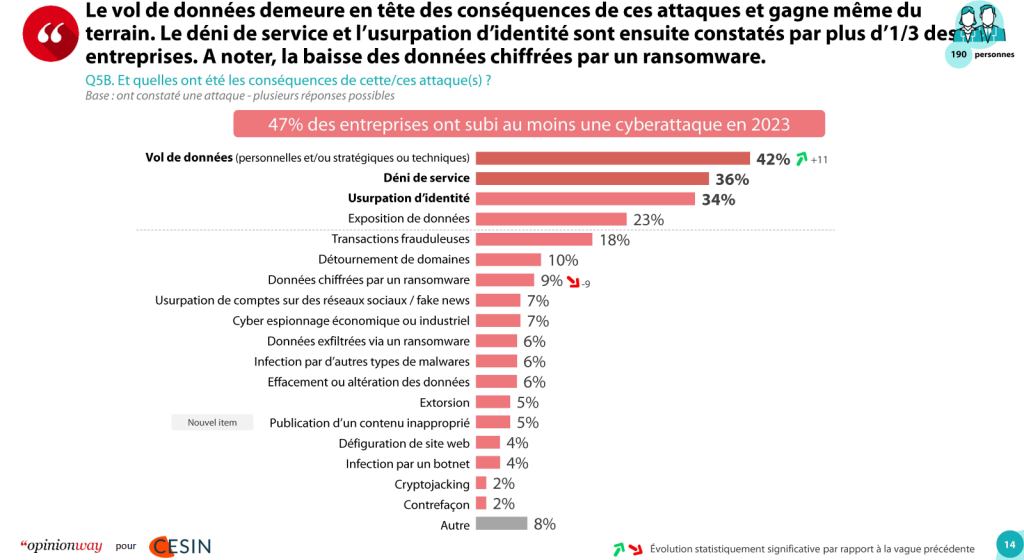

Évidemment, les attaques qui réussissent ne sont pas sans conséquence. Et en matière d’impacts, le vol de données reste en tête, affectant 42 % des entreprises touchées, devant le déni de service (36%) et l’usurpation d’identité (34 %). Si les ransomwares reculent légèrement en efficacité, leur menace reste omniprésente, avec désormais des variantes plus ciblées.

« Nous constatons une diminution des chiffrements par rançongiciels, probablement liée à une meilleure capacité de recover des entreprises » confirme Mylène Jarossay, Chief Information Security Officer de LVMH et vice-présidente du CESIN. « Mais on voit parallèlement de plus en plus de chantage à la divulgation de données, car la pression médiatique peut s’avérer plus dévastatrice qu’un chiffrement classique. »

Si les vols de données continuent de se multiplier, le cyber-espionnage malgré les conditions géopolitiques actuelles restent à un niveau relativement faible avec 7% des attaques relevées.

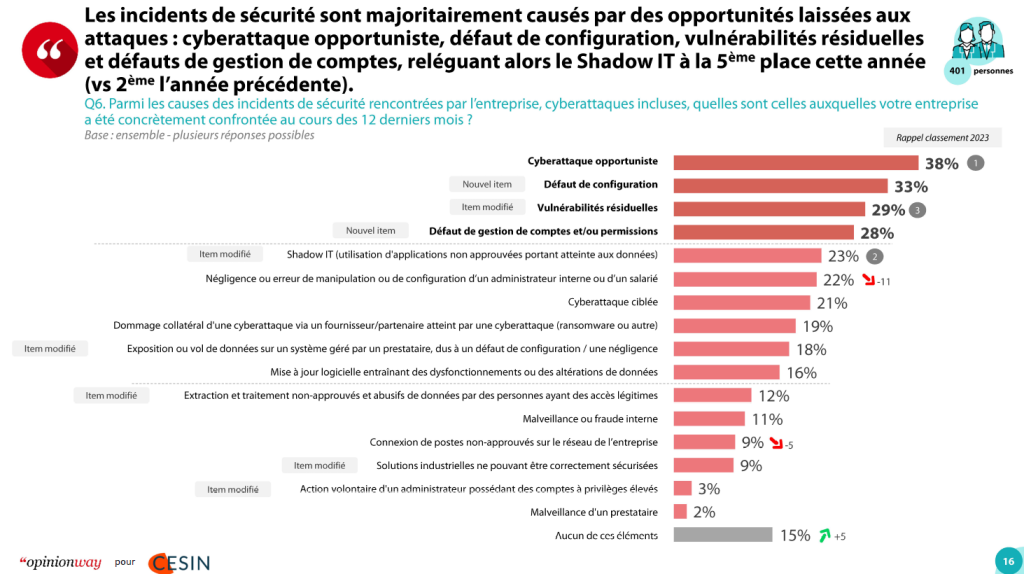

Les incidents de sécurité découlent de causes sous-jacentes. La plupart du temps, ils résultent d’une opportunité, autrement dit d’une attaque qui ne ciblait pas spécifiquement l’entreprise (les cyberattaques ciblées ne constituent que 21% des cas). Le défaut de configuration des systèmes et services ainsi que les vulnérabilités résiduelles (qui n’ont pas été corrigées à temps ou n’ont pas été détectées) restent les deux autres causes principales avec le défaut dans les permissions et les configurations des comptes utilisateurs ou administrateurs. La négligence d’un collaborateur est désormais en baisse importante et quitte le TOP 5.

Dans bien des cas, les causes ne sont pas uniques et se combinent comme le montre ce graphique.

L’un des soucis à plusieurs reprises évoqués par le CESIN dans son baromètre, c’est que les attaques ne sont pas nécessairement directes. Elles sont même de plus en plus indirectes. Les incidents liés aux tiers (prestataires, fournisseurs, partenaires…) gagnent ainsi en importance : 27 % des entreprises ont déclaré avoir été « victime » d’une attaque indirecte due à un tiers. Les incidents liés à des tiers sont principalement causés par des pratiques inadéquates dans les opérations et prestations confiées à un tiers, des vulnérabilités critiques non corrigées sur des produits et composants, un défaut de sécurité chez un tiers ayant entraîné un vol de données et un ransomware chez un tiers perturbant l’activité par effet collatéral. Les défaillances des tiers sont aussi variées que nombreuses. Et la tendance n’a pas l’air d’aller à l’amélioration. « Les cybercriminels se tournent vers des cibles moins protégées, comme certains fournisseurs ou ETI, ce qui explique que les grandes structures restent davantage épargnées » alerte ainsi Mylène Jarossay.

Seules 32 % des entreprises interrogées n’ont relevé aucun incident lié à leurs tiers !

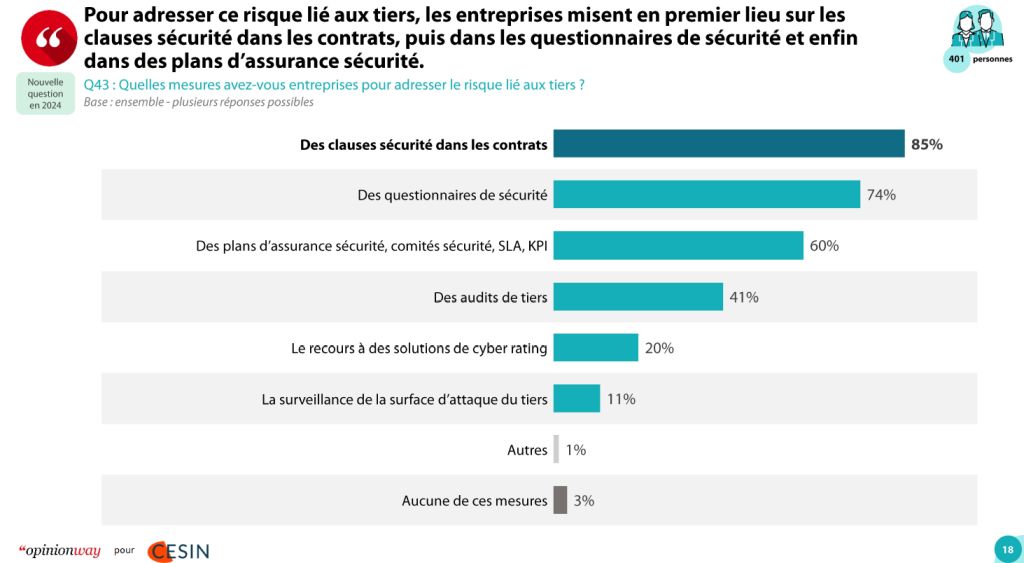

Adresser les risques liés aux tiers est un défi complexe à relever. Pour la première fois, le baromètre 2025 s’est intéressé aux mesures mises en œuvre notamment dans les grandes entreprises pour tenter d’adresser ces risques.

Face à ce risque, 85% des entreprises ont intégré des clauses de sécurité dans leurs contrats et 74% pratiquent la soumission de questionnaires de sécurité. « Mais le fait d’avoir signé un contrat avec un tiers n’empêche évidemment pas l’incident d’arriver » souligne Mylène Jarossay en constatant que malheureusement seule une minorité des entreprises interrogées ont mis en place une surveillance active de leurs prestataires.

Le CESIN en profite d’ailleurs pour rebondir sur les limites du « Cyber-Rating » dont il a déjà, à maintes reprises, souligné les limites et les dérives. « Le débat sur le cyber-rating et son utilité reste encore ouvert en 2025 » note Alain Bouillé constatant que ce n’est certainement pas « l’alpha et l’oméga promis. Le cyber-rating permet de donner une idée générale, mais il ne reste qu’une évaluation superficielle de la sécurité des fournisseurs. C’est une solution qui s’avère utile, mais insuffisante lorsqu’il s’agit de mesures opérationnelles concrètes. »

Et les entreprises en sont conscientes puisque, selon Alain Bouillé, « on constate toujours une très grosse controverse par rapport aux agences de notation : plus de la moitié de nos membres (53 %) n’y recourent pas, évoquant l’opacité, la fiabilité incertaine ou la partialité de leurs évaluations. »

Une montée en puissance des moyens de défense

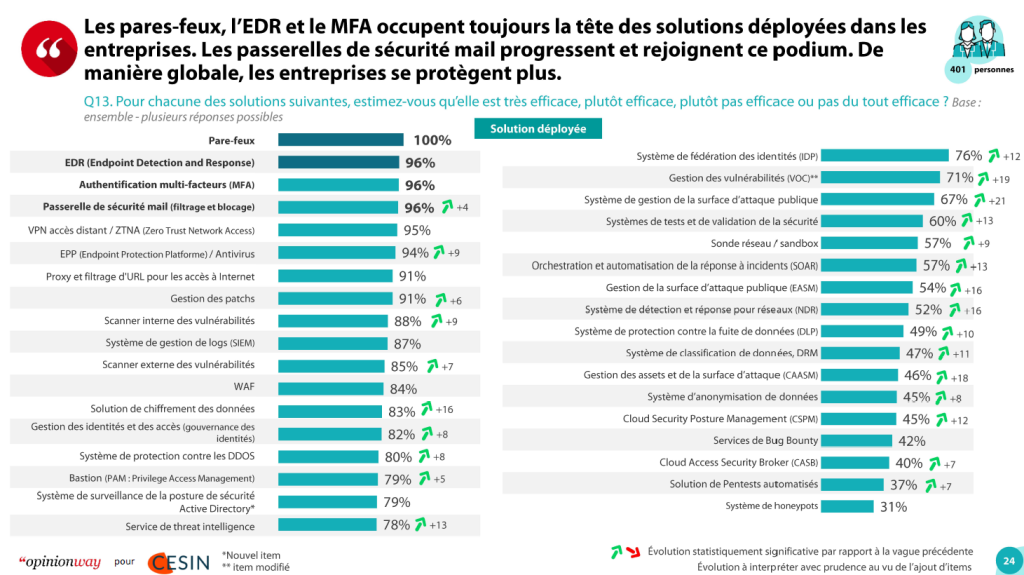

Autre enseignement du baromètre 2025, qui confirme largement les éditions précédentes, les entreprises sont dans une écrasante majorité satisfaites de leurs solutions de cybersécurité : 84% les jugent adaptés à leurs besoins et leurs attentes !

L’EDR est en train de devenir un outil commun, presque incontournable, comme l’antivirus auparavant. Il est de plus en plus déployé dans les entreprises pour améliorer la sécurité des endpoints. Mais contrairement aux antivirus d’autrefois, les entreprises affichent une grande confiance dans l’efficacité de leurs solutions EDR.

Les solutions emblématiques, comme les pare-feux, EDR et MFA affichent une efficacité renforcée et sont massivement déployées. Les concepts émergents tels que le Zero Trust, les VOC (Vulnerability Operation Center) et le CAASM (Cyber Asset Attack Surface Management) continuent leur progression, et sont déjà adoptés respectivement par 31 %, 26% et 11 % des entreprises interrogées.

« Zero Trust, SASE, NDR, CASB : on les voyait parfois comme des “buzzwords”, mais ce sont désormais des briques bien concrètes dans les plans cybersécurité de nos membres » confirme Mylène Jarossay.

Cette hausse générale de la satisfaction traduit à la fois une meilleure maturité des RSSI et une offre technologique plus aboutie, même si certaines voix rappellent que le déploiement d’un trop grand nombre d’outils peut accroître la complexité et nécessiter une gestion plus fine de l’architecture de sécurité. « Il faut veiller à ne pas multiplier les outils de manière excessive, au risque de complexifier la gestion et d’ouvrir de nouvelles brèches » conseille ainsi Alain Bouillé.

Dans un ordre d’idée similaire, le CESIN se félicite que 62 % des organisations réalisent des exercices de crise cyber pour renforcer leur résilience. Ces simulations incluent des attaques, des jeux de rôle et des mises en situation réelles pour tester la réaction face à divers scénarios critiques. Elles impliquent souvent la direction générale et les métiers pour améliorer la collaboration transversale. Chaque exercice permet un bilan des forces et faiblesses, affinant les procédures et la chaîne de décision. Ces exercices renforcent également la culture cyber au sein de l’entreprise mais contribue également à réduire le stress opérationnel des équipes Cyber et limiter les impacts d’un incident réel. Cependant, 38 % des structures ne les pratiquent pas encore, souvent faute de temps ou de ressources.

Des budgets et recrutements au ralenti

Ce n’est clairement pas une bonne nouvelle mais les défis budgétaires se profilent à l’horizon, avec une baisse des intentions d’augmentation des effectifs (-13 points) et des budgets dédiés à la cybersécurité (-15 points). Cette tendance pourrait impacter la capacité des organisations à faire face aux menaces émergentes.

« La tension économique actuelle se répercute sur la dynamique budgétaire. Même si la part de budget IT consacrée à la sécurité progresse, les moyens globaux peuvent stagner » tempère ainsi Mylène Jarossay.

« Maintenant que l’entreprise est mieux protégée, la direction générale peut être tentée de réduire l’effort financier, mais la menace n’a pourtant pas diminué » alerte Fabrice Brut, nouveau président du CESIN.

Et ce tassement budgétaire se fait alors même que la conformité réglementaire s’impose un peu plus encore à l’agenda des RSSI en 2025 : 79% des organisations se disent impactées par au moins une réglementation cyber majeure hors RGPD. La directive NIS2 se détache nettement, concernant 74% des entreprises interrogées et jusqu’à 81% des grandes entreprises, tandis que DORA touche 38% des répondants, logique puisqu’elle ne touche que le secteur financier.

Cette pression réglementaire croissante pousse les RSSI à renforcer leur gouvernance : 77% d’entre eux intègrent désormais ces exigences dans leurs initiatives RSE, notamment à travers la promotion d’une culture de cybersécurité (57%) et la mise en conformité réglementaire (51%). Cette évolution témoigne quand même d’une maturité croissante du secteur, où la cybersécurité s’ancre progressivement dans les fondamentaux de la gouvernance d’entreprise.

L’IA et le Cloud : enjeux toujours aussi stratégiques

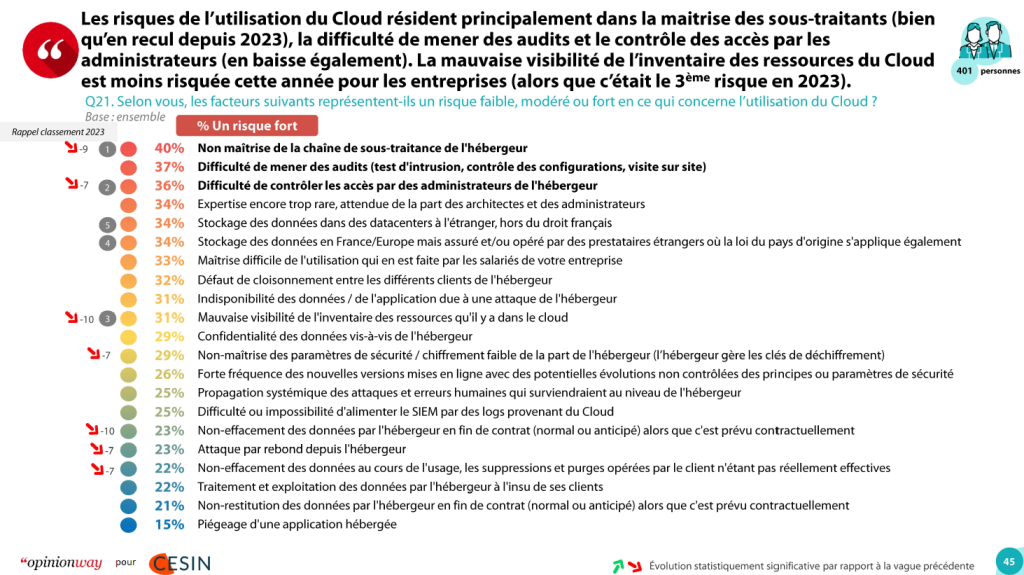

L’adoption du cloud s’intensifie même si 40 % des entreprises identifient clairement des risques critiques liés à la sous-traitance, à la difficulté d’auditer les infrastructures Cloud (37%) et à la difficulté de contrôler les accès administrateurs. Ces problèmes sont bien évidemment accentués par les approches multicloud.

L’amélioration notable de certains indicateurs montre que les efforts des entreprises pour mieux sécuriser leurs environnements cloud commencent à porter leurs fruits.

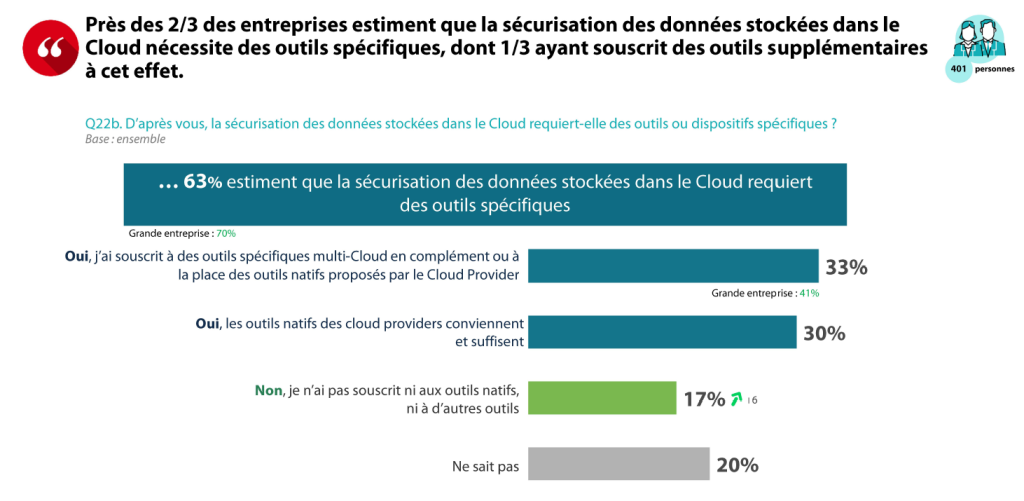

Pour faire face à ces défis, près des 2/3 des entreprises estiment que la sécurisation des données stockées dans le Cloud nécessite des outils spécifiques, dont 1 /3 ayant souscrit des outils supplémentaires à ceux fournis par leur partenaire Cloud. Parmi ces outils on note une forte croissance des solutions CSPM (Cloud Security Posture Management, +12%), des solutions CAASM (Cyber Asset Attack Surface Management, +18%) et des systèmes de gestion de la surface d’attaque publique (+21%).

L’usage accru d’outils spécifiques pour la gestion du cloud (inventaire, cloisonnement, etc.) est une piste à généraliser.

L’adoption de ces outils montre aussi que la maturité des entreprises et des RSSI face aux défis du cloud augmente. Preuve en est, l’étude constate une diminution des principaux risques liés au cloud (Shadow IT, mauvaise visibilité de l’inventaire des ressources, contrôle des accès administrateurs) en 2025 par rapport aux années précédentes.

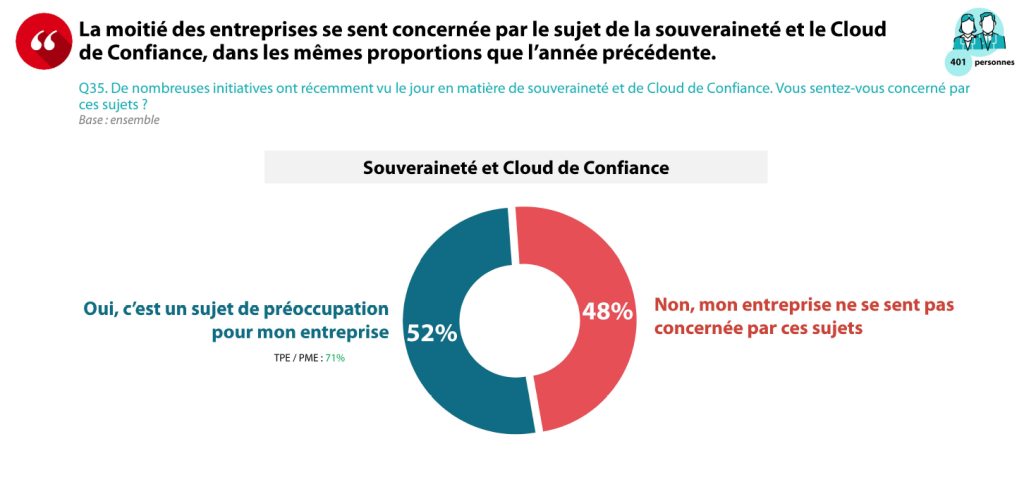

Bien évidemment, le thème de la souveraineté n’est pas oublié par l’étude du CESIN. Ainsi, 52% des entreprises se sentent concernées par le sujet de la souveraineté et du « Cloud de confiance ». Un chiffre qui n’évolue pas depuis l’an dernier. On notera néanmoins que ce chiffre monte à 71% désormais chez les TPE/PME, ce qui est une bonne surprise.

De plus en plus, la souveraineté est abordée dans les clauses contractuelles, afin d’exiger un niveau de garantie élevé sur la localisation et la confidentialité des données. Néanmoins, les RSSI du CESIN soulignent aussi la difficulté de concilier les contraintes de souveraineté avec les impératifs de compétitivité et de rapidité imposés par les directions métiers.

Autre enjeu stratégique de transformation et de modernisation, l’IA progresse fortement au sein des équipes cybersécurité. Elle est ainsi utilisée par 69 % des entreprises, dont 35 % l’ont intégrée dans leur stratégie. Cependant, elle ouvre également la porte à de nouvelles menaces, comme les deepfakes ou l’utilisation malveillante des modèles génératifs.

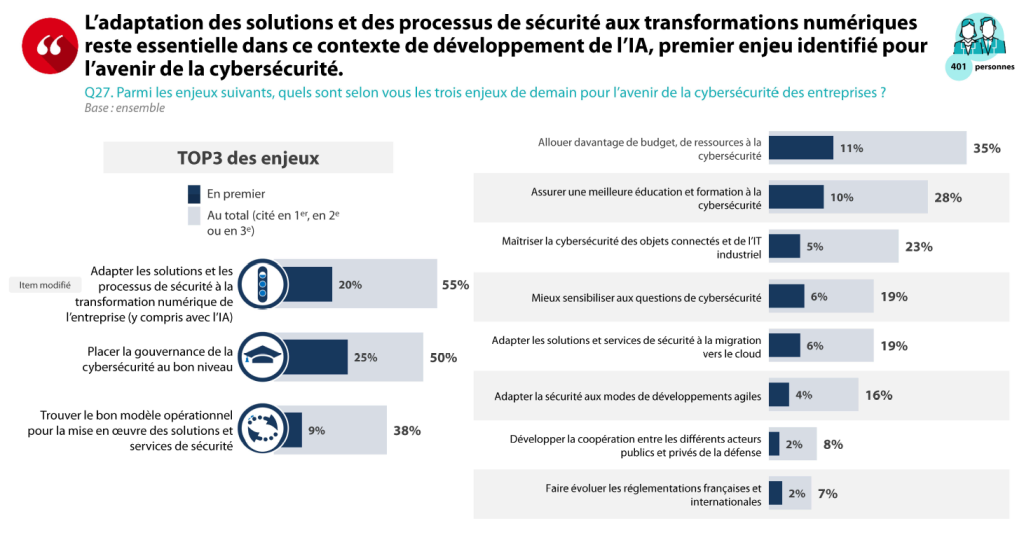

« L’avenir de la cybersécurité passera par une adoption maîtrisée de l’IA, mais aussi par une sécurisation accrue des transformations numériques », résume Mylène Jarossay.

Le baromètre 2025 du CESIN met en évidence la prise de conscience croissante de l’impact de l’IA sur les environnements numériques et la cybersécurité. Les entreprises perçoivent désormais qu’elles vont devoir équilibrer leurs investissements entre l’adoption de l’IA pour renforcer la sécurité et la gestion des risques qu’elle introduit. Il va falloir former les équipes pour qu’elles exploitent pleinement ces technologies tout en restant vigilantes face à leurs limites, développer des solutions d’IA responsables et souveraines et intégrer l’IA dans la gouvernance pour aligner les outils sur les objectifs stratégiques.

Au final, le baromètre 2025 du CESIN souligne une cybersécurité en pleine évolution, portée par des technologies toujours plus performantes en lesquelles les RSSI et DSI semblent avoir de plus en plus souvent confiance. Les défis sont néanmoins toujours aussi nombreux et l’évolution des menaces toujours aussi préoccupante. Les entreprises démontrent une capacité accrue à s’adapter et à innover dans leur approche de la cybersécurité, notamment par l’intégration des nouvelles technologies et des pratiques de sécurité renforcées, comme le Zero Turst. L’accent mis sur la formation et la sensibilisation des employés doit parallèlement se poursuivre alors que les risques portés par l’IA sont encore méconnus des collaborateurs. Bref, il ne faut pas baisser sa garde et, alors que la réduction des intentions budgétaires peut être perçue comme un signal préoccupant, se souvenir que les efforts cyber ne portent leur fruit que s’ils sont continus…

À LIRE AUSSI :