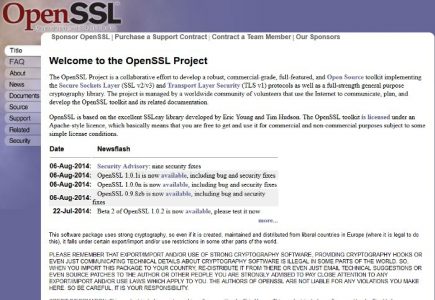

La carte bancaire à puce fragilisée

Voilà des années que l’organisation Black Hat met en garde les utilisateurs de cartes bancaires à puce, pointant les failles du système « chip and pin » (puce et code pin). Déjà, en 2012, des experts avaient démontré, […]