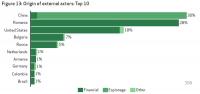

La Chine est le plus grand cyberespion de la planète

Selon une étude de la société Verizon, la grande majorité des cyberattaques en espionnage proviennent de l’empire du Milieu. De son côté, la Roumanie s’est spécialisée de manière exclusive dans le vol de données bancaires.